今日もどこかでセキュリティ

ワイドテック プロダクト企画のYです。

冒頭に毎回書いている通り、自分の担当業務は「プロダクト企画」です。

弊社で「プロダクト」と呼んでいるのは、現在は社内で「TEL(電話)系」と総称されている「AUTOWARP」(オンプレミス)、「転送録」と「急コール」(クラウド)の3製品・サービス、「POLESTARチーム」のPOLESTAR Automationと今春事業化した「ITインフラ運用DXまるっと構築支援サービス」、そして最近新たに立ち上げたばかりのVNO(仮想通信事業者=IP電話回線などの再販)と派生事業(Coming Soon!)です。

これらに加え、新しい事業のネタを探し、商用化一歩手前の状態まで準備を行い、営業部署に渡すまでが自分のミッションです。今はVNO・派生事業の立ち上げに追われる日々ですが、実はかつて同じように、セキュリティ関連プロダクトの企画に明け暮れた時期がありました。

POLESTAR Automationのビジネスが一応の形になった2017年頃から、コロナ禍初期の2020年初頭にかけて、電話系・運用系に続く次の柱として、高成長の続くセキュリティ事業に参入しようという方針が立てられたからでした。

■セキュリティにまつわる「3文字・4文字英略語」の氾濫

当時企画を進めていたセキュリティ関連プロダクトには、オンプレミスのソフトウェア、クラウドサービスもあれば、アプライアンスまであり、3~4種類のプロジェクトが同時進行で動いていたものです。

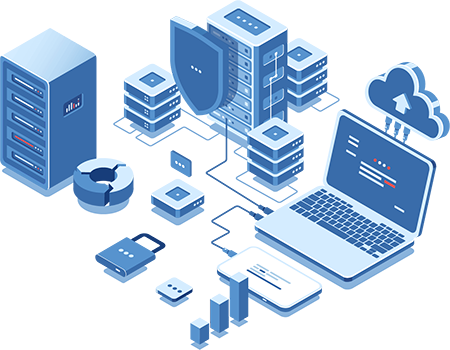

その中で商用化直前まで至り、担当者のアサインやカタログ、Webサイトの制作まで進行していたのに立ち消えになってしまったのが「SIEM(シーム、Security Information and Event Management)」で、海外のベンダーのものをローカライズ・日本語化して提供する前提でした。

SIEMは、アクセスログやイベントログなど、ログを起点にセキュリティインシデントを検出し、必要な対策を実行するためのツールです。

その頃、既に「次世代SIEM」と呼ばれていた「SOAR(ソアー、Security Orchestration, Automation, and Response)」とか「UEBA(User and Entity Behavior Analytics。ウエバと読みそうですが、なぜかこれだけユーイービーエー)」を自称する製品も出始めていました。

前者は、エンタープライズにおいてセキュリティを統括する組織・場所である「SOC(Security Operation Center)」の運営を念頭に、さまざまなセキュリティツールを連携・統合運用するためのソリューション、後者はユーザーやエンティティ(日本語では「実体」と訳され、ユーザー以外のデバイスやソフトウェアなどを指す)の「振る舞い」を検知してセキュリティインシデントを検出するためのツールです。

弊社が発売を準備していたSIEMは、機械学習による振る舞い検知機能を備え、UEBAと呼んでも構わないほどの内容でした。クラウド基盤だったので、クラウドへのアクセスの分析や可視化・暗号化を行う「CASB(キャスビー、Cloud Access Security Broker)」の機能も備えていました。

しかし、商用化にあたって残されていた、いくつかの課題がなかなか解決されなかったことで、リリースは見送りとなってしまいました。

幻になった「SIEM」サービスのカタログ。

ここまで準備してあったのですが…

この頃はセキュリティに関する3~4文字の略語が、雨後の筍のごとく登場したり、セキュリティ界隈でバズったりしたものです。

エンドポイント(主にクライアントPC)絡みでは、いわゆるアンチウイルスに取って代わる存在として「EDR(Endpoint Detection and Response)」が提唱され始めていました。マルウェアだけでなく情報漏洩対策もカバーするソリューションで、このEDRも、ログの分析が柱となっていますが、監視するのはエンドポイントの名の通り、デバイス操作ログです。

用語としては、ここまで挙げたものよりやや古いですが「WAF(ワフ、Web Application Firewall)」の紹介も受けて、取り扱いを検討したこともありました。

■「SASE」から「SSE」へ。なぜ「A」が落ちたのか?

弊社が前述のSIEM商用化から撤退する頃、話題になり始めていたのが「SASE(Secure Access Service Edge)」で、コロナ禍でリモートワーク(テレワーク)が盛んになった頃から俄に注目され、つい最近までサイバーセキュリティにおける最新のキーワードという扱いを受けていたように思います。

従来はグローバルIP網であるインターネットと、プライベートIPのLAN(イントラネット)を区別し、ファイアウォールなどで外からの接続を遮断ないしは絞り込んだり、ミッションクリティカルな業務では閉域網での運用が行われていたりと、「境界」が明確でした。 旧来のエンドポイントセキュリティ(アンチウイルス)のような「パターンマッチ型」やファイアウォールに代表される「境界型」の対策がなされていれば、ある程度のセキュリティが実現できていたものです。

しかし、近年は従来オンプレミスにあったITインフラが、クラウドというグローバルIPアドレスの世界に展開される事例が増えてきていたところに、コロナ禍でリモートワークが当たり前になり、「境界」も曖昧になっています。

この曖昧な境界の上に成り立つネットワーク環境において、アクセス面でのセキュリティを担保する目的で提唱されたのがSASEです。COVID-19感染初報告前の2019年には既に存在していた略語であり、前述の通り、SASE出現の背景には、ITインフラのオンプレからクラウドへの大きな流れがありました。

しかし、図らずもコロナでリモートワークが盛んになったことで、オンプレ・クラウドに関係なくボーダーレスなセキュリティが求められた結果、「ゼロトラスト」というもうひとつのキーワードとセットで広く認知された、という経緯があります。

SASE、自分は初見(脳内)で「セイス」と読んでしまったのですが、「サシー」ないしは「サッシー」と呼ばれることが多いようです。自分の周辺では、多数派はサッシー。やはり日本では、あの人に引きずられてしまうのでしょうか…

ちなみに「ゼロトラスト」の方は、具体的な製品やジャンルではなく、「誰も(何も)信頼しない」という「概念」であり、ざっくりしすぎて「バズワード」と呼ぶのが相応しいものでした。そのせいか、最近は境界外からのネットワークアクセスにおけるセキュリティ担保が対象であることを明確にした「ZTNA(Zero Trust Network Access)」という略語が使われる機会も増えています。

セキュリティ分野で今一番新しいキーワードといえば、「SSE(Secure Service Edge)」でしょう。

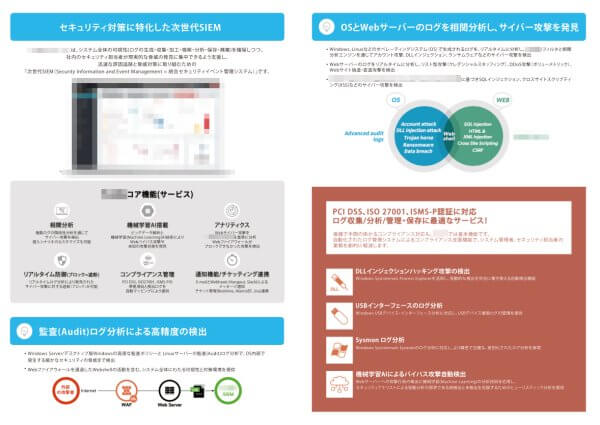

この手のIT新語は、米国の世界的なコンサルティングファームであるGartner社が初出であることが多いのですが、このSSEもご多分に漏れずで、昨年定義され、IT業界では自社名が載る(Gartnerに認知される)だけで名誉とされる著名な調査レポート、「マジック・クアドラント(MQ)」で取り上げられたのは2022年の2月という、まだ生まれたてホヤホヤの状態です。

しかし、よく見てみるとSSEというのは、SASEという既存の略語から「A」を削除しただけにすぎません。

A=Accessを消すことで、対象をネットワークアクセスのセキュリティ以外にまで拡大したものとも取れそうですが、Gartnerやベンダーの説明によれば、SASEのうちWAN側の機能(SD-WANなど)を含まず、SWG(Secure Web Gateway)やZTNA、CASB、通信の暗号化などで構成されるのが、SSEであるとされています。つまり、Aの1字削除は、内容の限定・特化を意味するわけです。

実際にSSEのMQで紹介されている製品は、新しいものもありますが、概ねSASEのそれと重なっていて、既存のSASE製品をSSEと称しているケースも多いようです。

GartnerによるMQの説明(左)と、「SSE」のMQ(ベンダー名記載なし(右))

ところでSSEというと、PCのCPUで、主に動画の再生支援処理などに係わる命令セット「SSE(Streaming SIMD Extensions)」があって、先に思い浮かぶのは今でもそっちです。半年後、1年後はどうなっているかわかりませんが、今のところ検索エンジンで単に「SSE」と検索しただけでは、結果の最初のページはこのCPU命令関係といくつかの企業名だけで、セキュリティの話はまだ出てきません。

■セキュリティ対策にも活用したい、POLESTAR Automationの構成管理

この年末年始にIT業界を震撼させた「Log4j」の脆弱性のように、サイバーセキュリティには続々と新しい脅威が立ちはだかるだけでなく、「Emotet」のように数年前から亜種を伴いながら、根絶されることなく繰り返し猛威を振るうマルウェアは、まるでCOVID-19の変異株を見るかのようです。

そこにリモートワークなど、非境界型対策へのニーズも加わった結果、新たなセキュリティの概念や対策製品が続々と出現することとなり、さらなる3文字・4文字の新しい略語が誕生する流れとなっているわけです。

日進月歩、であってほしくないのがセキュリティの脅威なのですが、対策も日夜編み出され、莫大な費用がセキュリティ対策に投じられることになり、ビッグビジネスとなっています。

中国の兵法書「孫子」に、「知彼知己者百戦不殆(彼を知り己を知れば百戦殆うからず)」とあります。

「彼(敵)を知」ること、すなわち、脅威に応じたさまざまなセキュリティ対策も重要ですが、構成管理によってデバイスごとのハードウェアやOS、ミドルウェア、アプリケーション、そしてネットワークなどの状態を常日頃から把握・アップデートし、現在のシステムの全貌を掴んでおくことは、セキュリティの維持はもちろん、万が一のセキュリティインシデントからの迅速な回復にも役立つでしょう。

構成管理ならPOLESTAR Automation。200を超える点検ポリシーや、最新の構成情報がその場で得られる「ライブオブジェクト照会」などを活用し、「己を知」りましょう。